MÓDULO 1: ATAQUES MÁS COMUNES

Cápsula 1: Porque nos debe importar la ciberseguridad.

Introducción

El objetivo central de esta unidad es desmitificar la ciberseguridad como un conjunto de algoritmos y servidores. En realidad, la ciberseguridad es una red de confianza humana. Cada decisión que toma un operador en la planta, desde conectar un USB encontrado en el suelo hasta compartir una contraseña por conveniencia, es un acto de seguridad.

No protegemos «datos», protegemos el sustento de las familias que dependen de la fábrica, la seguridad física de los operarios y la continuidad de la comunidad que nos rodea.

El Paradigma Humano: No Protegemos ‘Datos’

La ciberseguridad a menudo se malinterpreta como un conjunto de algoritmos abstractos. Sin embargo, la realidad es que constituye una red de confianza humana. El objetivo final no es simplemente cuidar computadores y servidores, sino blindar el sustento de las familias, la integridad física de los operarios y la continuidad de la comunidad.

La Red de Confianza: Cada interacción digital en el trabajo es un acto de confianza mutua.

El Impacto Real: Decisiones cotidianas, como conectar un USB encontrado en el suelo o compartir una contraseña por conveniencia, definen la seguridad de la Organización.

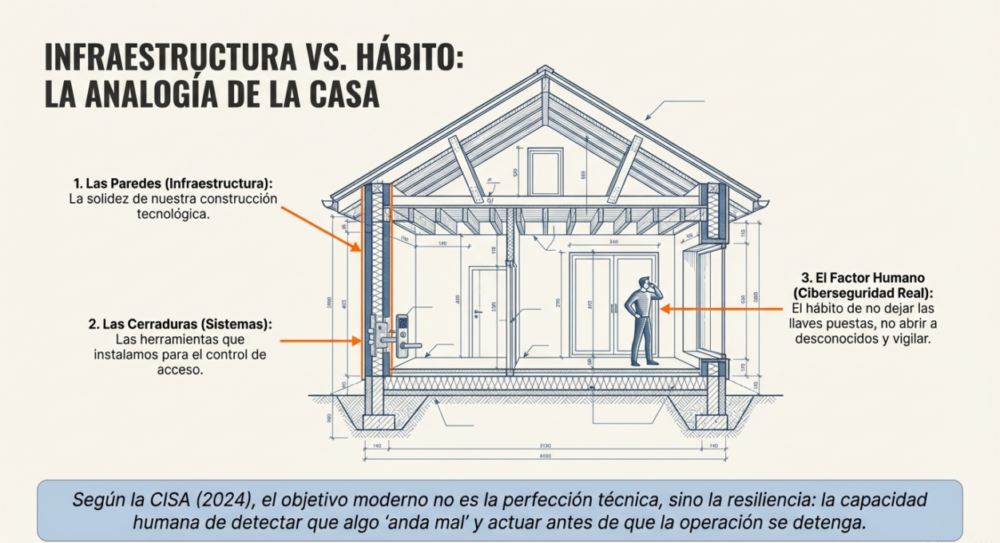

Infraestructura vs hábito: La analogía de la casa

¿Qué es la ciberseguridad en palabras simples?

En términos sencillos, la ciberseguridad es el arte de proteger nuestro espacio digital de trabajo. Imagine que la empresa es una casa:

▫️La infraestructura son las paredes.

▫️Los sistemas son las cerraduras.

▫️La ciberseguridad es el hábito de no dejar las llaves puestas, no abrir la puerta a desconocidos y asegurarse de que nadie esté mirando por la ventana mientras contamos el inventario.

La ciberseguridad no busca la perfección técnica, sino la resiliencia. Es la capacidad de nuestras personas para detectar que algo «anda mal» y actuar a tiempo para que la organización no se detenga.

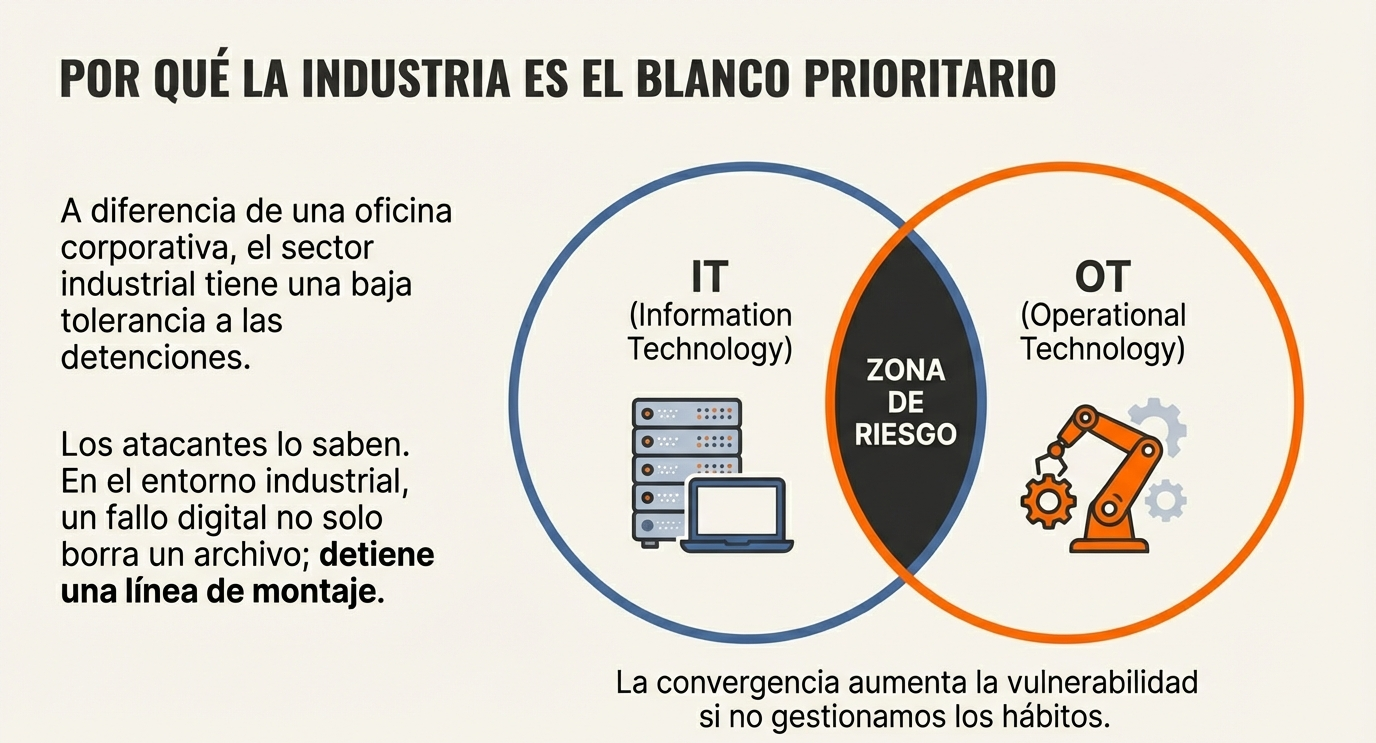

Por qué las empresas y la industria es el blanco prioritario

Desde la perspectiva de la gestión de riesgos, el sector empresarial e industrial se ha consolidado como un blanco prioritario para los ciber atacantes debido a la naturaleza crítica de sus operaciones y procesos, ya que hoy por hoy todo se sustenta en las tecnologías para la gestión de sus datos.

A continuación, se detallan las razones principales basadas en el reporte estratégico analizado:

1. Baja Tolerancia a la Inactividad

A diferencia de los entornos corporativos tradicionales, donde un fallo puede retrasar tareas administrativas, en el sector industrial un error digital tiene consecuencias físicas inmediatas.

Detención de la producción: Un ataque no solo borra archivos, sino que detiene líneas de montaje completas.

Costos por minuto: La inactividad en este sector es extremadamente costosa, midiéndose en miles de dólares por cada minuto de parada.

Daños físicos: La interrupción de sistemas como los PLCs puede provocar el enfriamiento de hornos, lo que genera daños estructurales permanentes en la maquinaria.

2. Convergencia de Sistemas (IT + OT)

La modernización de las fábricas ha creado una «Zona de Riesgo» debido a la unión de dos mundos previamente separados:

IT (Information Technology): Sistemas informáticos tradicionales.

OT (Operational Technology): Tecnología que controla la maquinaria física. Esta convergencia aumenta significativamente la vulnerabilidad de la planta si no se gestionan adecuadamente los hábitos de seguridad de las personas.

3. El Factor Humano como Puerta de Entrada

Los atacantes dirigen sus esfuerzos hacia la industria porque saben que el eslabón más débil es el humano.

Explotación de hábitos: Se aprovechan decisiones cotidianas como el uso de contraseñas por conveniencia o la conexión de dispositivos USB desconocidos.

Ingeniería Social: Más del 80% de las brechas de seguridad exitosas ocurren porque una persona permite la entrada de la amenaza, no por un fallo directo de la máquina.

Casos de estudio

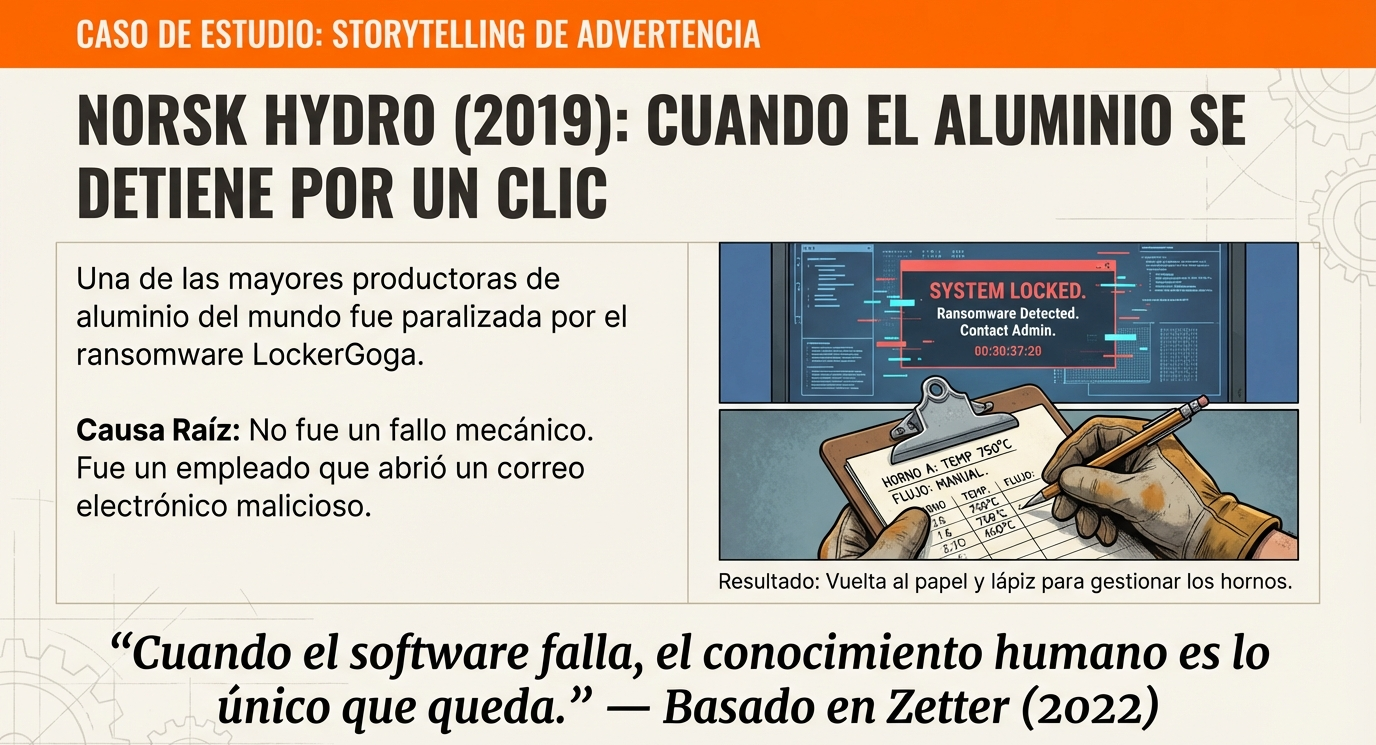

Caso Norsk Hydro (2019):

Una de las mayores productoras de aluminio del mundo fue golpeada por el ransomware LockerGoga. No fue un fallo de una máquina, sino un empleado que abrió un correo malicioso. La empresa tuvo que volver a procesos manuales y papel para operar sus hornos de fundición, demostrando que cuando el software falla, el conocimiento humano es lo único que queda.

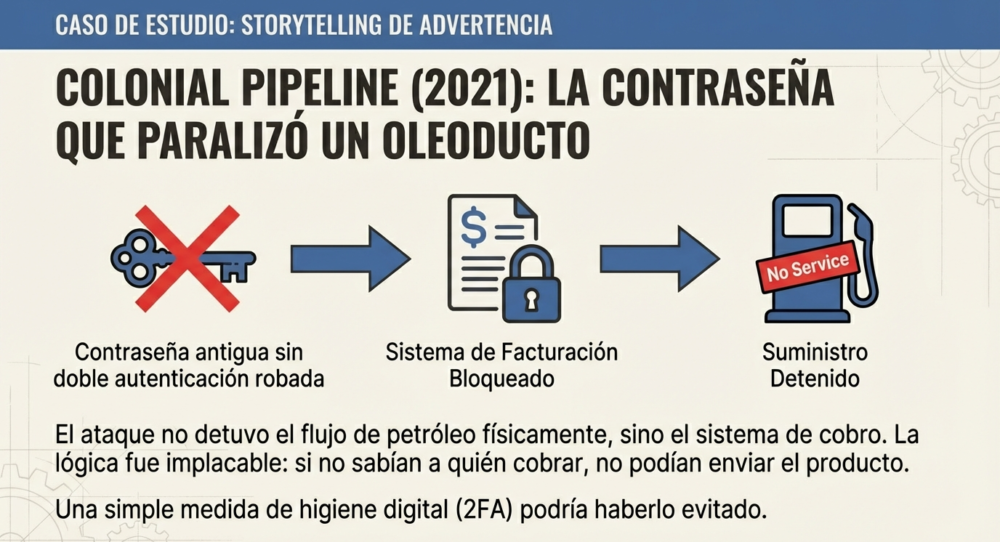

Caso Colonial Pipeline (2021):

El cierre de un oleoducto vital en EE. UU. ocurrió por el robo de una sola contraseña de una cuenta de VPN que no tenía autenticación de dos pasos. El ataque no afectó el flujo de petróleo directamente, pero sí el sistema de facturación: si no sabían a quién cobrar, no podían enviar el producto.

Consecuencias

Consecuencias de un ataque: Más allá de lo digital

Un ciberataque tiene efectos tangibles y dolorosos en el mundo físico:

A. Detención de la producción

Un sistema infectado bloquea los controladores lógicos programables (PLC). En una empresa industrial, esto significa máquinas paradas, hornos enfriándose (con el riesgo de daño estructural) y personal de brazos cruzados. La inactividad puede costar miles de dólares por minuto.

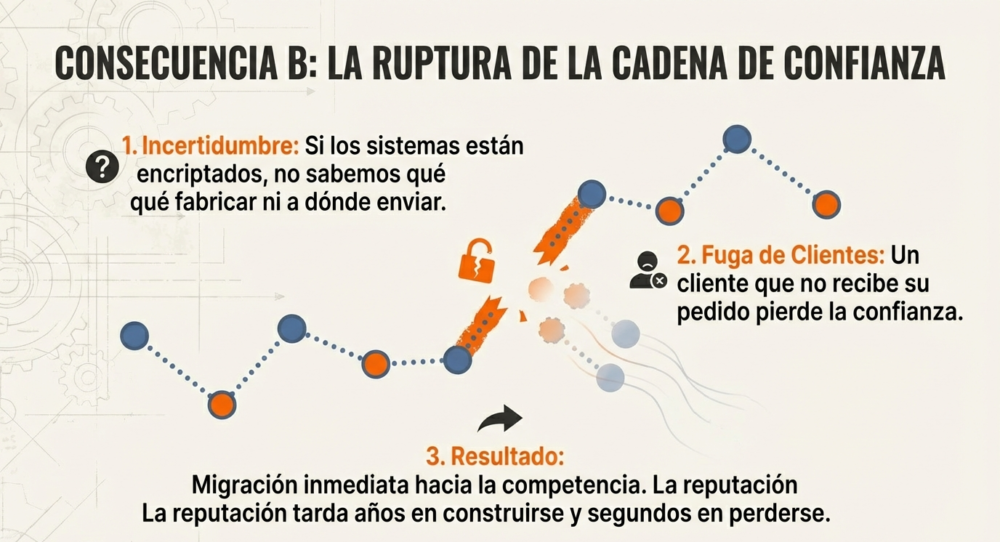

B. Pérdida de pedidos y confianza

Si los sistemas de logística están encriptados, no sabemos qué fabricar ni a quién enviar. Esto rompe la cadena de suministro. Un cliente que no recibe su pedido a tiempo por un problema de seguridad perderá la confianza en la seriedad de la empresa, migrando hacia la competencia.

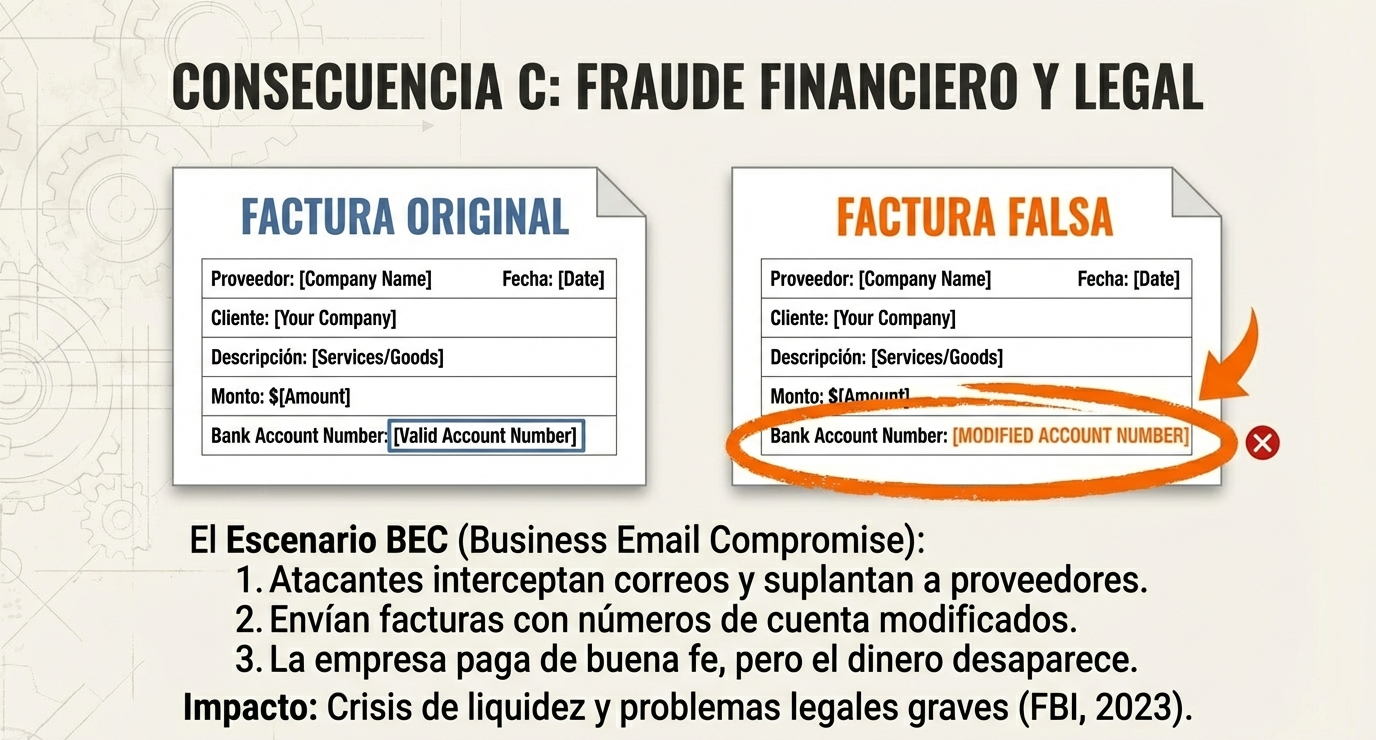

C. Robo de proveedores y fraude financiero

Los atacantes suelen interceptar correos electrónicos para suplantar la identidad de proveedores reales. Envían facturas con números de cuenta modificados. La empresa paga, el dinero desaparece, y el proveedor real sigue exigiendo su pago. Esto genera una crisis de liquidez y problemas legales graves.